Hướng dẫn về quyền riêng tư trực tuyến dành nhà báo 2025

1. Giới thiệu

Không những nhà báo lão luyện, mà nhiều tay báo khác đều đang nhận ra là đang bị “oanh tạc” bởi nhiều vụ tương tự như vụ Watergate. Những đầu sách như George Orwell's năm 1984 đều xuất hiện trên kệ sách và giống lên hồi chuông về sự tự don ngôn luận và báo chí đang bị xâm phậm, một nỗi sợ đang có xu hướng lan tỏa.

Chúng ta luôn thấy một vị tổng thống mới đắc cử luôn tố cáo nhà tiền nhiệm tội quản giám khi họ ngăn cản việc truy cập các cơ quan truyền thống chính phủ Mỹ hay xem thường các cuộc họp báo chí. Tông thống mới đắc cử cũng không ngừng tố cáo truyền thông là kẻ thù số 1 của quốc gia. Các ví dụ điển hình là tổng thống Nixon với các tweet buồn về SNL, thậm chí Thượng nghị đảng Cộng hòa như John McCain cũng lo cho viễn cảnh của nền dân chủ.

Và không chỉ có riêng mình McCain. Nhiều nhà báo mà tôi tiếp xúc gần đây cũng thể hiện lo lắng về sự tự do báo chí. Thời gian đó người ta có thể nói câu - “Donald Trump điều khiển NSA”, mọi chuyện đều có thể. Nói thêm là tin gần đây của CIA cho chúng ta biết rằng hầu như các hệ thống mã hóa đều có thể bẻ gẫy được. Nếu ai đó đã từng kiên trì để bẻ khóa chúng thì có thể tưởng tượng ra một thời kỳ “Đồ đá” nơi bạn không hề thoải mái khi ngôi trước ghế sofa với smart TV của chính bạn.

Tin tốt là vẫn còn có thể để bảo vệ email hoặc tin nhắn của bạn trước rủi ro bị nhận diện các thông tin riêng tư này. Người dùng có thể áp dụng các biện pháp bảo mật và khiến việc khai thác lỗ hỏng bảo mật khó khăn hơn. Để làm điều đó đồng nghĩa bạn phải ý thức mức độ rủi ro và thực hiện các biện pháp bảo mật tương ứng.

Giống như nhà báo Barton Gellman của tờ Washington Post có trích dẫn câu nói cửa miệng “ Tôi sẽ không tiết lộ danh tánh cũng như các note riêng tư” – “là một lời nói trống rỗng nếu người đó không thực hiện các biện pháp bảo vệ chính mình”, với nguồn tin từ nguyên nhân viên NSA Edward Snowden giúp lộ tẩy quy mộ hoạt động của NSA và GCHQ của Anh trong cuộc phỏng vấn với Tony Loci.

Bản thân Loci phụ trách về mảng hệ thống pháp quyền Mỹ cho tờ AP, The Washington Post và USA Today, hiện đang bị tù treo khi không chấp hành nhận dạng đối tượng cũng có thể làm chứng cho các thông tin trên.

Kết lại, bạn với công việc là nhà báo cần làm gì để bảo mật thông tin và dữ liệu của? Câu trả lời có thể tìm thấy ở những mục dưới đây:

- Bảo mật ứng dụng thiết bị – Còn được biết đến với cái tên khác là “tấn công bề mặt”, i.e. tối thiểu các ứng dụng cài đặt, chỉ tải từ các nguồn uy tín, chọn các ứng dụng yêu cầu ít quyền, cập nhật hệ điều hành và tối đa các phần mềm bảo mật.

- Cô lâp thiết bị và/hoặc mội trường – Ví dụ, cô lập vật lý máy tính để kiểm tra file hoặc các thiết bị di động trả trước.

- Hành động cẩn trọng cả ở thế giới số và đời thật – Điều này liên quan nhiều tới trực giác hơn là phần mềm: Ví dụ, không viết tên của nguồn trên bất kỳ ứng dụng, tài liệu tên máy tính- cũng như trên cloud.

2. Thông tin nguồn của bạn và bảo vệ các dữ liệu nhạy cảm

Bắt đầu với việc thông tin nguồn và lưu trữ các dữ liệu này:

- Cẩn thận các cái tên lớn: Lưu ý rằng các hệ thống bảo mật tên tuổi lớn (Phần mềm bản quyền) có cửa sau mà các dịch vụ ngầm ở quốc gia chế tạo có thể truy cập được (ít nhất là US và UK). Bruce Schneier, chuyên gia Bảo mật, giải thích there.

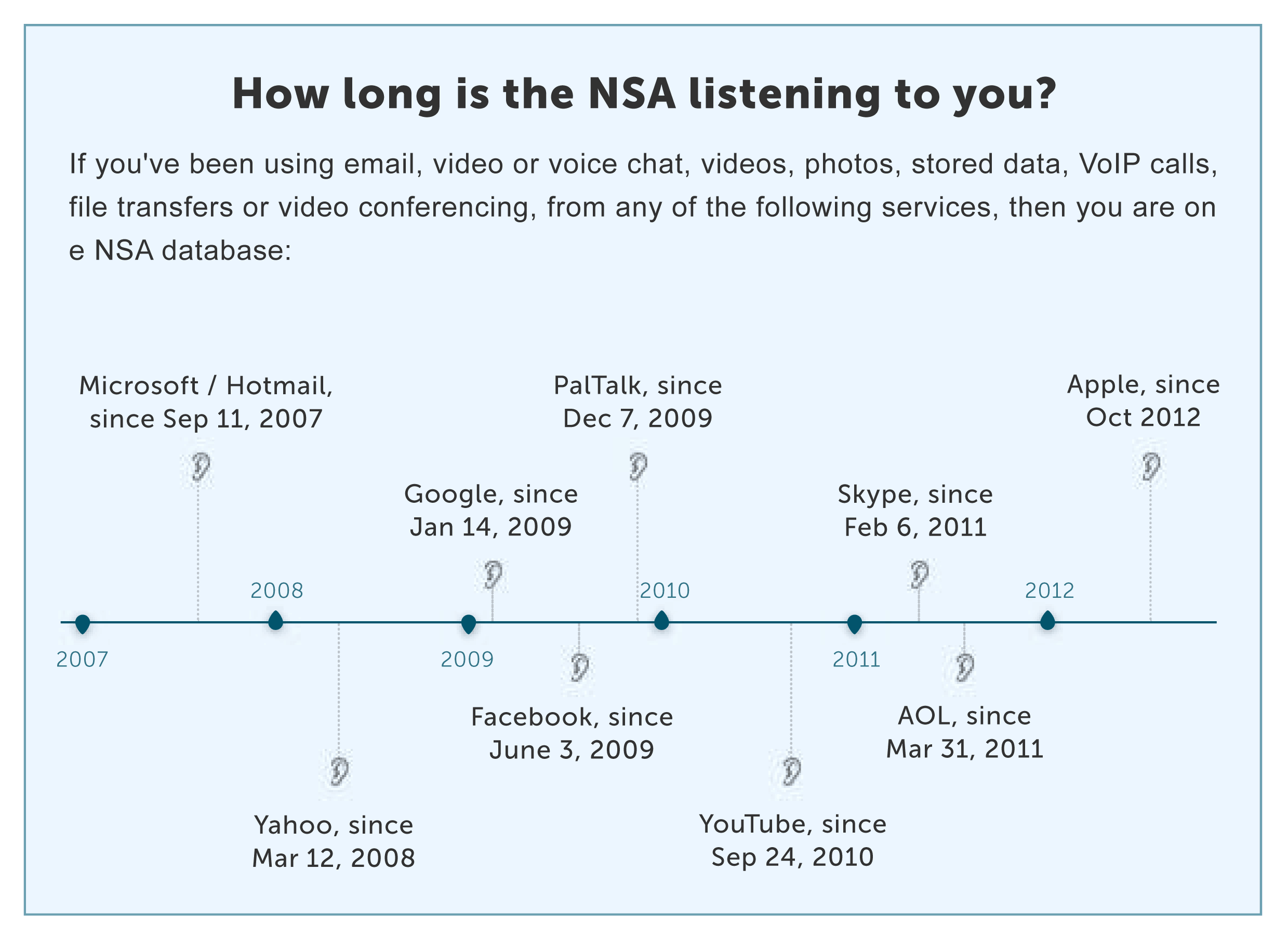

- Luôn mã hóa mọi thứ: Có một công thức như sau: nếu bạn gia tăng chi phí để giải mã dữ liệu (đơn cử như NSA) bạn đã tự động làm khó các nổ lực để bám đuôi bạn. Nếu bạn không phải là Chelsea Manning, Julian Assange, hay Edward Snowden và không liên quan tới hoạt động giám sát xung quanh căn hộ Trump Tower, thì họ sẽ từ bọ việc giải mã dữ liệu cho dù thông tin của bạn họ đã nắm. Cho dù ai đó có muốn theo dõi bạn thì sẽ khó khăn nếu bạn dùng thuật toán mã hóa mạnh như AES (Advanced Encryption Standard) và các công cụ như PGP hay openVPN, là những chuẩn mã hóa mạnh nhất và phổ biến hiện nay (VPN được dùng bởi chính phủ Mỹ). Nhưng nếu bạn muốn cấp bảo mật cao hơn thì bạn cần nhiều hơn là chuẩn AES encryption. P.S. Nếu bạn muốn biết thông tin về dữ liệu nằm trong tay của NSA, hãy xem qua ở đây.

- Mã hóa toàn bộ ổ đĩa: Điều này nên làm khi ai đó đẵ từng truy cập vào máy tính hay điện thoại của bạn. Mã hó ổ đĩa có thể thực hiện nhờ FileVault, VeraCrypt hay BitLocker. Để máy tính ở chế độ “Sleep” (thay vì Shutdown hoặc Hibernate) có thể cho phép attacker vượt cơ chế bảo vệ và xâm nhập máy tính. Nhân tiện,Mika Lee đưa ra đây bản chỉ dẫn đầy đủ để mã hóa dữ liệu laptop.

- Tránh đề cập về nguồn trên điện thoại: Các nhà dịch vụ mạng đều lưu trữ dữ liệu về cuộc gọi bao gồm số gọi và số được goi cũng như vị trí của thiết bị. Ở Mỹ và nhiều quốc gia khác, luật quy định là các thông tin cuộc gọi thuộc quyền sỡ hữu của nhà mạng. Vậy cần làm gì? Bạn nên dùng các dịch vụ gọi bảo mật như ứng dụng Signal app – luôn được kiểm tra định kỳ về vấn đề bảo mật. Bạn sẽ cần tải ứng dụng về nhưng quá trình chỉ mất vài phút. Đây là chỉ dẫn cách thực hiện. Trong trường hợp bạn cần thông tin về nguồn, đừng mang điện thoại tới các cuộc họp nhạy cảm. Sở hữu riêng cho mình thiết bị dùng một lần và nên thông báo cho nguồn biết trước số của mình. Nguồn tin cũng cần có thiết bi riêng mà có thể vứt đi sau khi dùng. Nhà cầm quyền có thể theo dõi người dùng qua sóng vô tuyến do đó khuyến cáo là bạn nên sử dụng kỹ thuật để ngăn cản việc xác định vị trí thông qua thiết bị di động. Điều này cũng bảo vệ nguồn tin khi bạn và họ có thể ngồi chung quán cafe. Nếu bạn bỏ qua bước này, nhà cầm quyền có thể yêu cầu (lịch sự) các đoạn ghi camera tại quán cafe xảy ra cuộc gặp mặt.

- Chọn messenger bảo mật: các cuôc gọi (vô tuyến và hữu tuyến) có thể bị giám sát bởi các cơ quan thực thi pháp luật và mỗi SMS có thể ví như là một tấm thiệp –mà tất cả chữ đều bị lộ bởi các đối tượng bắt được nội dung. Do đó, hãy chọn Messengers bảo mật với khả năng kết nối đầu cuối (end to end call) và Telegram được đánh giá là lựa chọn an toàn nhất (Mặc dù Telegram cũng như WhatsApp đã từng bị xâm nhập nhưng sau đó đã được vá lỗi). Theo một số chuyên gia, các lựa chọn đáng cân nhắc khác bao gồm SMSSecure, Threema và thậm chí Whatsapp. Signal Protocol đã được tích hợp trong WhatsApp, Facebook Messenger, và Google Allo, giúp dữ liệu trao đổi qua các ứng dụng này được mã hóa. Tuy nhiên không giống Signal và WhatsApp, Google Allo và Facebook Messenger không gọi là mã hóa đúng chất, không thông báo người dùng khi trao đổi không được mã hóa mà chỉ đơn giản là kết nối end-to-end ở chế độ lựa chọn thêm. Nên nhớ rằng Facebook messenger và WhatsApp đều thuộc sở hữu của Facebook. Adium và Pidgin là hai chương trình nhắn tin tức thời phổ biến trên Mac và Windows hỗ trợ OTR (Không lưu trữ) và Tor – trình duyệt mã hóa tốt nhất hiện nay, phần này chúng ta sẽ đi kỹ về sau (Xem cách kích hoạt Tor trong Adiumtai đây and in Pidgintại đây). Thông thường bạn có thể dùng chính Messenger của Tor cũng khá an toàn.

2 lưu ý cuối cùng về nhắn tin: một chuyên gia an ninh mạng mà tôi nói chuyện cũng nói rằng lý thuyết là tin nhắn được mã hóa tuy nhiên các đối tượng có đủ năng lực vẫn can thiệp và xem được nội dung. Lưu ý thứ 2 là bạn nhớ xóa các tin nhắn trên điện thoại, trong trường hợp điện thoại rơi vào tay kẻ xấu để tránh bị lộ.

2 lưu ý cuối cùng về nhắn tin: một chuyên gia an ninh mạng mà tôi nói chuyện cũng nói rằng lý thuyết là tin nhắn được mã hóa tuy nhiên các đối tượng có đủ năng lực vẫn can thiệp và xem được nội dung. Lưu ý thứ 2 là bạn nhớ xóa các tin nhắn trên điện thoại, trong trường hợp điện thoại rơi vào tay kẻ xấu để tránh bị lộ. - Không sử dụng các sơ đồ: Slack, Campfire, Skype và Google Hangouts không nên dùng cho các cuộc nói chuyện riêng tư. Các kênh trên khá dễ để xâm nhập và có thể được yêu cầu trình bày các thông tin này trước tòa khi được yêu cầu. Do đó, tốt nhất là nên tránh chúng không những khi trò chuyện với nguồn tin mà khi trò chuyện với đồng nghiệp. Nhiều dịch vụ VoIP phổ biến như Jitsi được tích hợp sẵn tính năng chat và có thể thay thế tốt các tính năng của Skype.

- Với các tình huống quan trọng, nên dùng Blackphone. Dòng điện thoại này có lẽ là phương án thay thế tốt nhất các dòng điện thoại thông thường để bảo mật khi duyệt web, gọi điện, nhắn tin và email đặc biệt là khi bạn muốn gửi một bộ hồ sơ mật về quân sự hay tố cáo chính phủ. Các lựa chọn thay thế khác là không dùng tới điện thoại di động hoặc chọn các dòng có tính năng chặn RFID. Nên nhớ Blackphone vẫn có thể bị theo dõi bằng IMEI (hay ID của điện thoại).

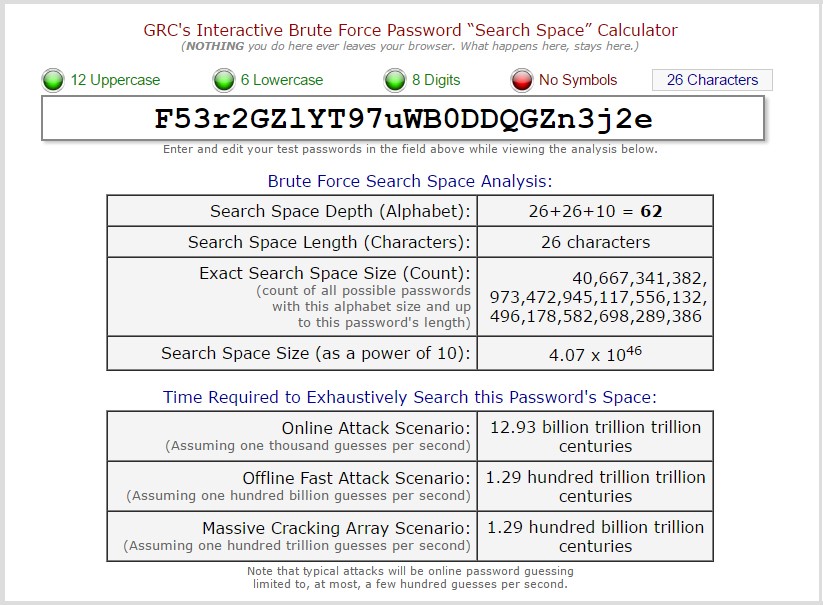

- Bảo vệ dữ liệu trên máy tính: Thật dễ để bẻ khóa một mật khẩu thông thường nhưng phải mất năm để bẻ một dòng mật khẩu – ví dụ một tổ hợp từ ngẫu nhiên. Chúng tôi khuyến nghị các công cụ quản lý mật khẩu như: LastPass và 1Password và KeePassX. Bạn chỉ cần nhớ một mật khẩu duy nhất thay vì nhiều mật khẩu cùng lúc. Khi dùng email thì bạn không nên trông cạy vào phần mềm quản lý mật khẩu mà bạn nên tư nhớ. Trong bài phỏng vấn với Alastair Reid trong journalism.co.uk, Arjen Kamphuis một chuyên gia an ninh thông tin khuyên rằng với ổ đĩa mã hóa, mật khẩu email và máy tính nên hơn 20 ký tự. Tất nhiên, mật khẩu càng dài thì càng khó bẻ nhưng cũng khó nhớ. Do đó, anh ấy khuyên nên dùng một dòng từ- "Cái nào cũng được, như là một dòng thơ yêu thích," Kamphuis chia sẽ, "có thể là một dòng mà khi lên 9 tuổi bạn viết ra mà không ai hay biết”. Reid còn đưa ra tính toán giựt mình sử dụng cách tính của Gibson Research Corporation's password strength calculator: Một password như "F53r2GZlYT97uWB0DDQGZn3j2e", với công cụ tạo mật khẩu ngẫu nhiên trông có vẻ rất mạnh, thực chất chỉ mất 1.29 của 100 tỷ tỷ tỷ thế kỷ để loại bỏ tất cả cách ghép với phần mềm có thể đoán 100 tỷ tỷ tỷ mỗi giây.

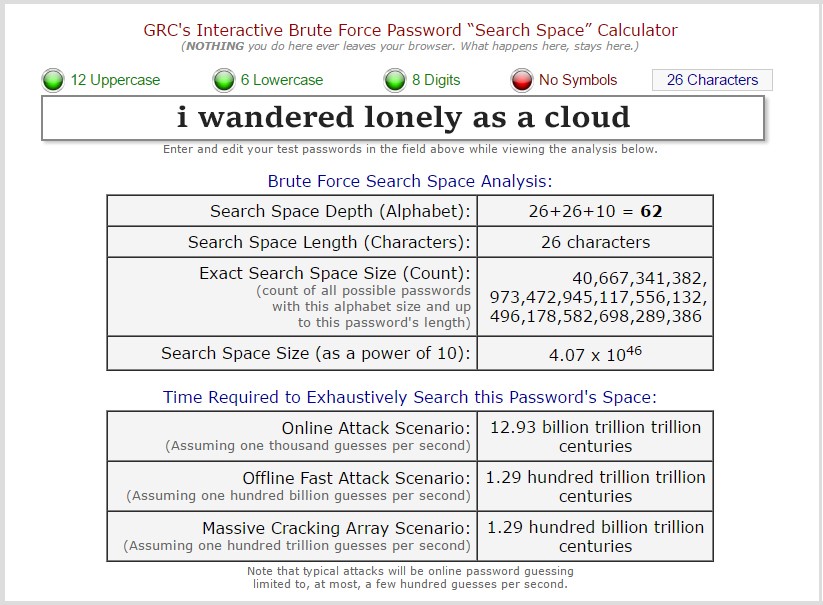

Ảnh chụp từ GRC.com minh chứng sức mạnh giữa một mật khẩu và dòng văn Dòng văn: "I wandered lonely as a cloud", anh ấy chỉ ra khá đơn giản để nhớ và bảo mật hơn hẳn khi khiến phần mềm mất 1.24 của 100 tỷ tỷ năm để loại bỏ tất cả khả năng.

Ảnh chụp từ GRC.com minh chứng sức mạnh giữa một mật khẩu và dòng văn Dòng văn: "I wandered lonely as a cloud", anh ấy chỉ ra khá đơn giản để nhớ và bảo mật hơn hẳn khi khiến phần mềm mất 1.24 của 100 tỷ tỷ năm để loại bỏ tất cả khả năng. - Xác thực 2 yếu tố cũng là ý tưởng hay. Một quy trình xác thức 2 yếu tô sẽ yêu cầu mật khẩu đăng nhập và một mã thứ 2 thường qua điện thoại. Bạn có thể dùng Yubikey để bảo vệ thêm các dữ liệu nhạy cảm trên máy tính. Để biết thêm thông tin vui lòng đọc 7 golden rules for password security

- Chỉ định một máy tính quét các tệp tin/attachment khả nghi: CÁch phát tán virus, mã độc, phần mềm gián điệp dễ dàng nhất là thông qua USB hoặc các file đính kèm hoặc link email. Do đó, chúng tôi khuyến nghị người dùng nên sử dụng các máy air-gapped để bảo vệ trước các nguy cơ lây nhiễm này. Với loại máy tính này, người dùng có thể thoải mái dùng USB và download file từ Internet nhưng không chuyển dữ liệu tới máy tính thông thường hay dùng lại USB đó.

- Cách mua máy tính bảo mật cho riêng bạn: Chuyên gia bảo mật Arjen Kamphuis khuyến nghị nên mua các dòng IBM ThinkPad X60 hoặc X61 trước 2009. Đây là các dòng laptop hiện đại duy nhất với hệ thông phần mềm được cập nhật để thay thế các phiên bản cấp thấp. Cần lưu ý là người dùng không nên mua trực tuyến vì nó có thể Rơi vào tay đối tượng trung gian. Kamphuis khuyến nghị mua tại một cửa hàng đồ second-hand bằng tiền mặt, đồng thời tắt đi tất cả kết nối: Ethernet, modem, Wi-Fi hay Bluetooth. Cá nhân tôi biết một vài chuyên gia mạng không tin tưởng máy tính.

ThinkPad X60. Đừng mua trực tuyến

- Thông tin cho nguồn tin: Có thể khi thông tin mật đến tay bạn thì đã quá trễ. Nguồn tin có thể tạo ra các lỗi và để lại dấu vết. Do đó, bạn cũng nên thông tin cho nguồn tin cách bảo mật thông tin: lưu trữ bảo mật và thông tin qua các thiết bị an toàn

- Sử dụng hệ thống bảo mật để nhận dữ liệu: Thay thế Dropbox hoặc Google Drive bằng các lựa chọn thay thế ít phổ biến hơn nhưng bảo mật hơn. Ví dụ,SecureDrop là hệ thống cho phép người dùng nhận file từ nguồn vô danh và quét, kiểm tra một cách an toàn. Edward Snowden miêu tả Dropbox "bất đồng tới sự riêng tư" và khuyến nghị Spideroak. OnionShare là dịch vụ miễn phí khác cũng khá bảo mật mà chúng tôi khuyến nghị.

- Không giữ các ghi chú – trên laptop hay lịch hay danh bạ trên điện thoại, máy tính thậm chí là mây- không lưu giữa các dữ liệu liên quan tới nguồn như tên, điện thoại, email.

- Theo dõi vị trí người dùng: Bạn nên tránh các phương tiện công cộng và hướng dẫn nguồn tin làm điều tương tụ khi đến các buổi họp nhạy cảm. Nên tránh các nơi công cộng như trung tâm mua sắm vì nơi này được trang bị khá nhiều camera ghi hình.

- Loại bỏ mạng xã hội: Một số người muốn loại bỏ sự ẩn danh hoàn toàn. Vì một vài lý do bạn cần biết mất khỏi thế giới mà không muốn để lại dấu vết nào trên mạng xã hội thì cách hay nhất là xóa tài khoản. Nếu bạn chỉ ‘deactivating’ thì tất cả thông tin vẫn còn lưu lại và có thể kích hoạt trở lại.

- Kết bạn với các hackers: Điều này sẽ giúp tránh các lỗi lớn, tiết kiệm thời gian và công sức cũng như giúp cập nhật thông tin mới nhất về bảo mật.

- Phương thức thanh toán: Thanh toán tất cả bằng tiền mặt hoặc có thể dùng Bitcoins – nhưng thực hiện ẩn danh (sử dụng chỉ dẫn của tờ Business Insider này) – và nếu người nhận chấp nhận Bitcoin thì có thể dùng Darkcoin. Một lựa chọn khác là dùng thẻ tín dụng trả trước.

- Soạn thảo thông minh: Nếu bạn viết nhanh các mẫu thông tin thì đừng quên hủy nó. Thậm chí đừng quên các mẫu giấy cũ kỹ trong túi quần của bạn.

3. Làm sao để ẩn danh trực tuyến

Ngoài thông tin một cách bảo mật với nguồn tin và tránh không để lộ các thông tin mật thì bạn còn cần tránh bị theo dõi trực tuyến. Các thói quen duyệt web có thể để lại các dấu vết bao gồm cả danh tánh của nguồn tin. Và dưới đây là qui luật vàng để duyệt web ẩn danh và bảo mật email được đề cập ở chương kế:

- Chế độ duyệt riêng tư: Có 2 cách cơ bản để duyệt web ẩn danh. Cách đầu tiên, cơ bản nhất và phổ biến nhưng chưa đủ là duyệt ở chế độ riêng tư, một tùy chọn mà hầu hết các trình duyệt cho phép. Lịch sử duyệt web của bạn sẽ không được lưu lại và các công nghệ theo dõi cơ bản mà các nhà quảng cáo sử dụng, chẳng hạn như các cookie HTTP, sẽ không theo dõi bạn được. Nhưng quan trọng không kém là bạn có sự riêng tư: Về cơ bản nó giấu lịch sử duyệt web của bạn khỏi các thành viên gia đình. Địa chỉ IP của bạn vẫn có thể bị theo dõi và thông tin về tất cả các trang web bạn truy cập vẫn được ghi lại bởi ISP của bạn.

- Dùng trình duyệt thay thế: Các trình duyệt, chẳng hạn Dooble, ComodoDragon hay SRWare Iron, tập trung vào sự riêng tư của người dùng, nhưng giới hạn về tính năng. Người dùng có thể xử lý thủ công bằng cách đơn giản xóa các cookie - các code trên các trang web bạn truy cập được sử dụng để theo dõi hoạt động của bạn và thậm chí nội dung bạn xem; Một cách khác để ẩn danh là vô hiệu hóa cài đặt vị trí của trình duyệt và thêm các công cụ hỗ trợ khác. Để kiểm tra xem bạn đã vô hiệu hoá tất cả cookie một cách hiệu quả, bạn có thể sử dụng ứng dụng Ccleaner có hỗ trợ xóa các cookie Flash, nhưng không có trình duyệt nào thực sự được mã hóa đầy đủ. Trình duyệt chuẩn duy nhất đảm bảo tính riêng tư là Tor. Tor trông xấu và chậm, nhưng nó sẽ bảo vệ bạn và nguồn tin của bạn. Phần tiếp theo sẽ đưa ra chi tiết hơn về nó.

- TOR: Trình duyệt "nổi tiếng" này do Hải quân Hoa Kỳ phát triển cho phép bạn hoạt động trong mạng ẩn, thực hiện các cuộc giao tiếp cá nhân và thiết lập các trang web ẩn danh. Trình duyệt Tor, có thể được tải về tại Torproject.org, làm cho việc theo dõi hoạt động của bạn trên internet hoặc để cho các chính phủ hoặc ISP của bạn xác định vị trí của bạn trở nên khó khăn hơn nhiều. Hạn chế duy nhất là nó chậm, đôi khi hơi cồng kềnh - nhưng đó chỉ là vì Tor dẫn bạn qua ba rơ le ngẫu nhiên được mã hóa trên toàn thế giới, trước khi dẫn tới điểm đến. Bạn cũng nên nhớ rằng hàng xóm của bạn cũng nên để trong vùng khả nghi. Một lựa chọn khác liên quan đến Tor là Whonix, một hệ điều hành an toàn tập trung vào sự riêng tư. Nó hoạt động như một cổng truy cập tới Tor chỉ cho phép kết nối với các trang web Tor và người dùng. Nhưng Tor OS phổ biến nhất là Tails (The Amnesiac Incognito Live System). Tails có thể được khởi động từ một thẻ USB hoặc DVD, và nó ẩn danh tất cả các thông tin. Edward Snowden được coi là một fan hâm mộ của phần mềm này. Qubes một hệ điều hành khác hỗ trợ Whonix và được Snowden đề xuất.

- Các search engine thay thế: Google, công cụ tìm kiếm phổ biến nhất, lưu lịch sử tìm kiếm của bạn để tối ưu hóa kết quả. Để ngừng khả năng này, bạn nên nhấp vào: Search Tools > All Results > Verbatim. Hoặc bạn đăng nhập vào tài khoản Google của mình trên www.google.com/history, tìm lịch sử tìm kiếm trước đây của bạn và chọn các mục bạn muốn xóa bằng cách nhấp vào nút 'Xoá Mục'.

DuckDuckGo. Một cổ máy tìm kiếm không lưu trữ thông tin của bạn

Nhưng để tránh bị theo dõi hoàn toàn, bạn nên sử dụng một công cụ tìm kiếm như DuckDuckGo. Nếu bạn cảm thấy khó từ bỏ Google, hãy tải xuống Searchlinkfix để ít nhất là loại trừ các URL Tracker

- Xử lý bộ nhớ "ngắn hạn" của máy tính: Một cách khác để vô hiệu hoá việc bị theo dõi web của bạn là xóa bộ nhớ cache DNS (domain name system). Bạn có thể làm bằng cách sử dụng các dòng lệnh đơn giản. Khởi động lại bộ định tuyến – bởi vì đôi khi có bộ nhớ DNS - hoặc khởi động lại máy tính cũng có thể khởi động lại cả bộ nhớ cache DNS của router (nếu có).

- Cố gắng tránh các lưu trữ Web dạng HTML: Lưu trữ Web được tích hợp trong HTML5 và không giống như các cookie, thông tin được lưu trữ dạng này không thể giám sát hoặc loại bỏ một cách chọn lọc. Lưu trữ Web được bật theo mặc định, vì vậy nếu bạn đang sử dụng Internet Explorer hoặc Firefox, chỉ cần tắt. Bạn cũng có thể sử dụng add-on cho Chrome để tự động loại bỏ các thông tin được lưu trữ.

- Sử dụng VPN: Như tôi đã đề cập, ISP của bạn có thể giám sát các trang web mà bạn lướt và bất cứ ai muốn nghe lén bạn, cũng có thể chặn các đường truyền và lấy cắp dữ liệu bạn. Để bảo vệ tất cả các giao tiếp đến và đi, điều quan trọng là sử dụng VPN (Xem giải thích đầy đủ, hãy nhấp vào đây). VPN mã hóa tất cả các thông tin liên lạc của bạn, do đó, ngay cả ISP hoặc các dịch vụ bí mật, hoặc chỉ tin tặc Wi-Fi ở các quán cà phê yêu thích của bạn, sẽ không thể biết bạn gửi email cho ai và dịch vụ bạn đã sử dụng. Việc sử dụng VPN rất phổ biến hiện nay, ví dụ để xem danh mục phim Netflix hoàn chỉnh bên ngoài Hoa Kỳ, nhưng không phải mọi VPN đều phù hợp với các nhà báo. VPN dành cho nhà báo không nhất thiết phải là một trong những nhà cung cấp dịch vụ nhanh nhất hoặc dịch vụ hỗ trợ tốt nhất, mà phải có độ tin cậy và không tạo các file log nhật ký làm việc- nghĩa là nó không thể xác định bạn là ai, những trang web bạn đã truy cập... Một VPN an toàn chắc chắn sẽ được cung cấp bởi một công ty không nằm một trong những quốc gia "14 mắt", nơi hệ thống thông minh được phép thu thập và chia sẻ thông tin với nhau; điển hình là ở Mỹ. Vì vậy, các công ty VPN nằm trên lãnh thổ của các nước Liên Xô cũ có lợi thế. Tòa án của họ không dễ lấy các thông tin thu thập được bởi các công ty địa phương, thậm chí là có liên quan đến công dân hoặc người nước ngoài. Bạn sẽ tìm thấy danh sách 5 dịch vụ VPN nổi bật về quyền riêng tư và tất cả đều nằm ngoài quốc gia "14 mắt" tại đây Ngoài ra, ngay cả khi các chính phủ ngăn chặn các mạng được che chở bởi VPN, bạn vẫn có thể ẩn các VPN bằng TorGuard, cho dù đó là hành động từ chính phủ hoặc chỉ gián điệp đơn thuần. Tor và VPN cung cấp cho bạn sự bảo vệ hoàn hảo khi ai đó đang cố gắng truy xuất lịch sử duyệt web của bạn để lấy thông tin của bạn.

- Sửa lỗ hỏng DNS: Sử dụng VPN không bảo vệ bạn hoàn toàn, bởi vì DNS Traffic có thể phát đi danh tánh của bạn. DNSLeakTest.com sẽ giúp phát hiện các rò rỉ như vậy. Nếu kiểm tra cho thấy DNS là của VPN của bạn, bạn có thể yên tâm, nhưng nếu nó cho thấy DNS là của ISP của bạn, bạn sẽ không bị ẩn danh. Trong trường hợp này, hãy kiểm tra những gì bạn có thể làm ở đây.

- Máy tính ảo. Thủ thuật này thực chất là sử dụng một máy tính thứ hai (ảo) hoạt động như một ứng dụng trong hệ điều hành của bạn. Bạn có thể tải các tệp hoặc mở liên kết tương tự như máy tính bị cô lập mà tôi đã đề xuất trước đó để giảm bớt rủi ro máy tính của bạn bị phần mềm độc hại hoặc phần mềm gián điệp xâm nhập. Phần mềm Ảo hóa, như VirtualBox nên được mở sử dụng một hệ điều hành an toàn. Dữ liệu tải xuống nên được thực hiện bằng kết nối Internet máy ảo; Sau khi sử dụng tập tin, bạn sẽ cần phải xóa nó - và cân nhắc xóa nó cùng với máy nếu cần thiết.

HMA proxy server. I’ll hide yours, if you’ll hide mine

- Máy chủ Proxy: Tương tự như các máy ảo, máy chủ proxy giúp chuyển chuyển lưu thông sang một "vùng" khác và cho phép bạn an toàn khỏi gián điệp và các cuộc tấn công khác. Trên thực tế, các máy chủ proxy thay thế địa chỉ IP của bạn với họ, là một cách đánh lạc hướng. Các nhà cung cấp điển hình là: HideMyAss.com/proxy, Psiphon (mã nguồn mở) và JonDonym đều cung cấp dịch vụ tương tự nhau. Một số chuyên gia nói rằng nên dùng kết hợp với VPN và / hoặc Tor để nâng mức độ bảo mật. Nhưng sau đó, một số chuyên gia tôi đã nói chuyện tiết lộ rằng nếu sử dụng Tor không tiện, dùng máy chủ proxy vẫn cho mức đổ bảo mật tương đương.

- Thêm 3 loại extension gia tăng mức bảo mật: Để kiểm tra giao thức Internet nơi bạn sử dụng là https an toàn, bạn có thể cài đặt một tiện ích mở rộng được gọi là HTTPS Everywhere, được thực hiện bởi EFF (Electronic Frontier Foundation), một trong những tổ chức tài trợ cho Dự án Tor. Extension này được khuyến cáo bởi nhiều chuyên gia về mạng; Nó sẽ đảm bảo rằng các trang web bạn truy cập sử dụng giao thức bảo mật, không đồng nghĩa là một là chắn hoàn hảo nhưng tốt hơn so với giao thức không được mã hóa. Tiện ích thứ hai kiểm soát dữ liệu mà javaScript đáp ứng cho các trang web (để cải thiện trải nghiệm duyệt web của bạn). Hai tùy chọn phổ biến ở đây là ScriptSafe và NoScript. Một extension khác là trình duyệt Ghostery. Phần mở rộng này sẽ cho biết ai đang theo dõi bạn trong số 2.000 công ty và sẽ chặn những người không mong muốn. Lưu ý là bạn sẽ không chặn được NSA theo cách này. Bên cạnh đó, Privacy badger một dự án của EFF cũng có tính năng tương tự.

4. Bảo mật email của bạn

Cách bảo mật e-mail như thế nào? Điều này trở nên thử thách hơn nhiều khi Google và Microsoft bắt buộc phải cung cấp các email của khách hàng khi cho chính phủ khi được yêu cầu. Bạn nên làm gì?

- Lựa chọn các extension an toàn: Cách đơn giản nhất là khi bạn sử dụng các dịch vụ Web mail phổ biến như Yahoo và Google, là cài đặt plugin Mailvelope trên trình duyệt và đảm bảo rằng người nhận kết thúc cũng làm tương tự. Phần mở rộng này chỉ đơn giản là mã hóa (và giải mã) e-mail. Đối với Gmail, người dùng có thể lựa chọn extension có tính năng tương tự nhưng bị giới hạn có tên SecureGmail. Email đi qua tiện ích này được mã hóa và không thể giải mã được bởi Google. Một lựa chọn khác là “Encrypted Communication” đòi hỏi bạn và người nhận đều sử dụng một mật khẩu chung để có thể truy cập - nhưng hay nhớ không bao giờ gửi mật khẩu qua email.

- Nhà cung cấp dịch vu email bảo mật: Hushmail là một lựa chọn điển hình về dịch vụ email bảo mật được đánh giá tốt hơn các mạng phổ biến hiện nay nhưng nhà cung cấp này cũng buộc phải chuyển giao email cho chính phủ Hoa Kỳ theo lệnh của tòa án cũng như địa chỉ IP. Lựa chọn tương tự là Kolab Now, tự hào khi lưu trữ dữ liệu hoàn toàn tại Thụy Sĩ.

- Disposable Email Addresses (DEA's): Đây là email được tạo cho một mục đích cụ thể, hoàn toàn ẩn danh và được xóa ngay sau khi sử dụng. Giải pháp này thường được dùng khi đăng ký ở nhiều trang web để tránh spam mà vẫn sự ẩn danh. Tuy nhiên, tôi không khuyên các nhà báo giao tiếp với nguồn tin của họ vì nó không thực sự bảo mật. Có hàng tá email tạm thời như vậy, tờ British Guardian khuyến nghị Guerrilla Mail và Mailinator.Sử dụng Guerrilla Mail trong trình duyệt Tor còn đảm bảo bên thứ 3 khó dò ra địa chỉ IP với địa chỉ email của bạn. Tương tự như vậy, nếu bạn sử dụng phần mềm mã hóa email, chẳng hạn như GnuPG trên Tor, bạn đã tạo kết nối bảo mật. Vì vậy, chúng ta hãy nói một chút về mã hóa email.

- Mã hóa mail: Wired đã nhận đề xuất này từ Micah Lee, một chuyên gia về công nghệ bảo mật riêng tư đã từng làm việc tại EFF và First Look Media (đây là cuộc phỏng vấn của Lee với Edward Snowden): Việc mã hóa tin nhắn bằng webmail được coi khá khó. Nó thường yêu cầu người dùng sao chép và dán tin nhắn vào các cửa sổ văn bản, sau đó sử dụng PGP để xáo trộn và sau đó tổng hợp chúng (PGP viết tắt của Pretty Good Privacy - là chương trình mã hóa thông tin mật và xác thực dữ liệu). Đó là lý do tại sao Lee đề xuất một thiết lập email khác sử dụng một máy chủ email chuyên bảo vệ sự riêng tư như Riseup.net, ứng dụng email Thunderbird của Mozilla, plugin mã hóa Enigmail hay plugin khác có tên TorBirdy truyền dữ liệu qua Tor. Như Reid đề cập trong cuộc phỏng vấn của ông với Kamphuis trên trang journalism.co.uk, Greenwald gần như không theo dõi câu chuyện NSA bởi vì ông thoạt đầu đã phớt lờ các chỉ dẫn của Snowden về mã hóa email. Kamphuis đồng ý rằng PGP đáng tin cậy. Như ông và Reid giải thích, với mã hoá PGP, bạn có đồng thời một khoá công cộng, như số điện thoại công cộng của bạn và một khoá cá nhân. Khóa công cộng có thể được đăng trên tường của Twitter, danh thiếp, trang web và bất cứ nơi nào khác mà bạn muốn công khai, nhưng khóa cá nhân phải được lưu trữ an toàn như một thông tin mật. Sau đó, khi nguồn tin muốn gửi thông tin, họ sẽ sử dụng khóa công khai của bạn để mã hóa email và bạn sẽ dùng khoá cá nhân mới có thể mở khóa. Kamphuis đã đề xuất GNU Privacy Guard, một phiên bản mã nguồn mở của PGP, rất đơn giản để thiết lập cũng như một cộng đồng hỗ trợ tích cực. Để mã hóa tệp tin, dữ liệu và ổ cứng, ông đề xuất tham khảo cuốn ebook miễn phí của ông, "Bảo mật thông tin cho nhà báo", xuất bản cùng với Silkie Carloand trên CIJ. Nếu bạn muốn mã hóa từng email gửi đi mà không quan tâm tới dịch vụ nhà cung cấp thì có thể cần nhắc phần mềm giải nén zip với mật khẩu và 7ZIP là phần mềm phù hợp.

- Đừng quên các điều căn bản: Tôi biết đây là điều khá căn bản nhưng xin hãy tránh bị lừa đảo. Đề ý trường phần người gửi với các lỗi chính tả nhỏ nhất, đây có thể là dấu hiệu có kẻ lạ cố ý giả danh là người bạn biết. Và dòng cuối về mã hóa email: Là sau khi mã hóa email không phải tất cả mọi thứ đều được mã hóa. Địa chỉ email người gửi và nhận, tiêu đề thư và thời gian gửi đi đều không được mã hóa. Chỉ ngoài trừ nội dung thư và file đính kèm được mã hóa.

5. Lời kết

Đây có lẽ là cuốn eBook mà tôi có cơ hội đào sau nhiều nhất về lĩnh vực bảo mật thông tin mạng.

Micah Lee nhấn mạnh trong cuộc phỏng vấn về chủ đề riêng tư trên WIRED: “Nếu máy tính bị hack thì coi như xong. Tạo một môi trường sandbox ảo là cách duy nhất để bảo vệ phần còn lại của hệ thống. Sử dụng Tor có thể giúp người dùng ẩn danh. Tuy nhiên nếu đích đến là máy tính người dùng bị xâm nhập thì dữ liệu người dùng cũng đã bị không còn được bảo mật. Do đó, nếu bạn muốn được ẩn danh thì bạn cần bảo mật”.

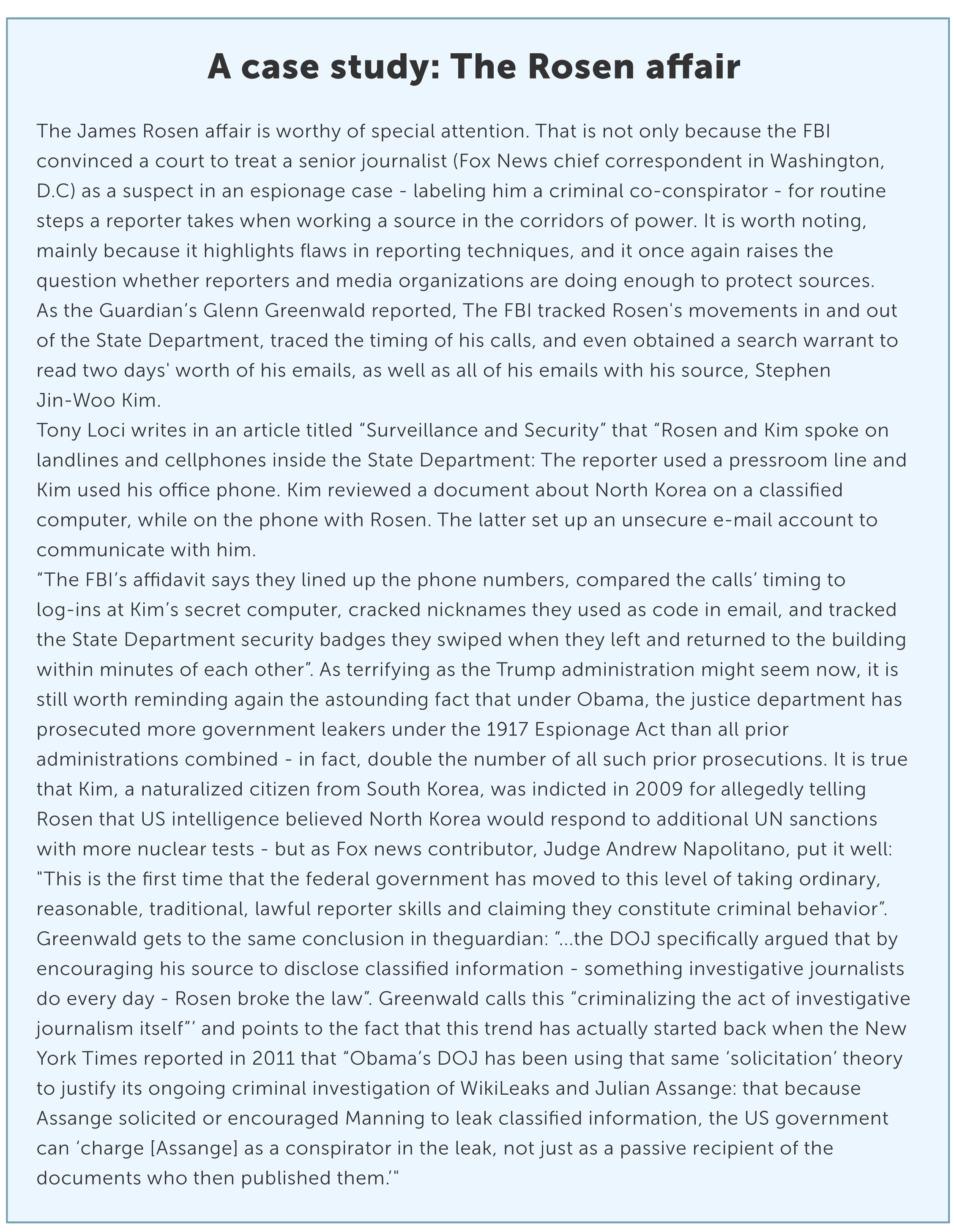

Nhà báo Tony Loci còn đưa ra các cảnh báo mạnh mẽ hơn trong một bài viết ở cuốn eBook về tương lai của nghiệp vụ báo chí điều tra xuyên biên giới được thành lập bởi hiệp hội Nieman ở trường Harvard: “Nhiều nhà báo, chuyên gia máy tính và nhà ủng hộ sự riêng tư cảnh báo về an ninh mạng đến nỗi họ khuyên quay lại cách truyền thống... và chỉ phỏng vấn trực tiếp với thư từ được gửi qua bưu điện”.

Tôi hy vọng với bài viết này sẽ cung cấp các thông tin cần thiết để nhà báo có thể bảo mật thông tin cũng như nguồn tin của họ trong thời đại náo động công nghệ thông tin như hiện nay.

6. Các nguồn tham khảo của eBook này

- Security for journalists: How to keep your sources and your information safe

http://www.ire.org/blog/car-conference-blog/2016/03/12/security-journalists-how-keep-your-sources-and-you/ - Securing data, sources and yourself

http://www.ire.org/blog/car-conference-blog/2017/03/05/securing-data-sources-and-yourself/ - Surveillance and Security: Are reporters and news organizations doing enough to protect sources?

http://niemanreports.org/articles/surveillance-and-security/ - Muckraking Goes Global: The Future of Cross-Border Investigative Journalism

http://niemanreports.org/books/muckraking-goes-global-the-future-of-cross-border-investigative-journalism/ - The Ultimate Guide for Online Privacy

https://www.vpnmentor.com/blog/ultimate-guide-online-privacy/ - What Is a DNS Cache?

https://www.lifewire.com/what-is-a-dns-cache-817514 - How to Anonymize Everything You Do Online

https://www.wired.com/2014/06/be-anonymous-online/ - 19 ways to stay anonymous and protect your online privacy

https://www.extremetech.com/internet/180485-the-ultimate-guide-to-staying-anonymous-and-protecting-your-privacy-online - Edward Snowden explains how to reclaim your privacy

https://www.extremetech.com/internet/180485-the-ultimate-guide-to-staying-anonymous-and-protecting-your-privacy-online - Information security for journalists: staying secure online

https://www.journalism.co.uk/news/information-security-for-journalists-/s2/a562525/ - NSA targets the privacy-conscious

http://files.gendo.nl/presentaties/CIJ_Infosec&countersurv_4-07-2014.pdf - Obama DOJ formally accuses journalist in leak case of committing crimes

https://www.theguardian.com/commentisfree/2013/may/20/obama-doj-james-rosen-criminality - Your WhatsApp secrets are safe now. But Big Brother is still watching you…

https://www.theguardian.com/commentisfree/2016/apr/10/whatsapp-encryption-billion-users-data-security - Obama Pursuing Leakers Sends Warning to Whistle-Blowers

http://www.bloomberg.com/news/2012-10-18/obama-pursuing-leakers-sends-warning-to-whistle-blowers.html - 6 encryption mistakes that lead to data breaches

https://www.crypteron.com/blog/the-real-problem-with-encryption/?gclid=Cj0KEQiA9P7FBRCtoO33_LGUtPQBEiQAU_tBgDgBzD9wIXv94vwhj3qwhc6ewEYY

eyjIeiXtMQiwF3caAsFn8P8HAQ

Bạn có thể giúp đỡ người khác! Bấm để chia sẻ trên Facebook hoặc Tweet!

Xin lòng cho lời khuyên để cải thiện bài viết này. Phản hồi của bạn rất quan trọng!