Để lộ IP- Cách kiểm tra VPN của bạn có thực sự hoạt động

Bạn đang sử dụng VPN tốt nhất trên thị trường và đinh ninh nghĩ rằng địa chỉ IP thật của bạn và các hoạt động trực tuyến đều được giấu, nhưng sử dụng VPN không đảm bảo ẩn danh. Bởi vì các hệ thống và máy chủ liên tục thông tin với nhau, có nhiều trường hợp mà bạn có thể thấy IP hoặc DNS thực của mình. Để đảm bảo thông tin và danh tính của bạn vẫn được ẩn an toàn, bạn cần phải kiểm tra xem hệ thống của bạn không bị lỗ hổng IP hay DNS.

Để hiểu rò rỉ DNS và IP, bạn cần phải hiểu cách hoạt động của Internet.

Mỗi trang web đều được cấp mã nhận dạng, được gọi là địa chỉ IP. Nhưng tên miền thì thông dụng hơn là một chuỗi số nên máy chủ DNS (Domain Name Service) sẽ dịch các tên miền thành địa chỉ IP. Khi trình duyệt web của bạn nhận được yêu cầu một trang web, nó sẽ chuyển tới một máy chủ DNS, dịch tên miền thành địa chỉ IP tương ứng. Đây được gọi là Độ phân giải tên DNS.

Các máy chủ DNS xử lý các lệnh phân giản tên miền theo 1 trật tự ưu tiên riêng, ví dụ, máy chủ DNS, tập tin HOST, Netbios, vv Đây là chủ đề rộng lớn. Tuy nhiên, quan trọng là bạn cần lưu ý là nới hệ thống xử lý các phân giải tên miền. Khi bạn sử dụng VPN, độ phân giải DNS sẽ xảy ra thông qua các máy chủ được cấu hình bởi nhà cung cấp VPN của bạn. Thật không may, điều này không phải luôn luôn như vậy. Nếu ai đó có thể xác định địa chỉ IP nới tiến hành gửi lệnh phân giải DNS được thực hiện, việc sử dụng VPN sẽ trở nên vô nghĩa. Tương tự như vậy, nếu một bên thứ ba có thể nghe trộm các yêu cầu DNS của bạn (hãy nghĩ đến cuộc tấn công man-in-the-middle), họ có thể khám phá thông tin của bạn ngay cả khi bạn sử dụng một máy chủ DNS riêng. Để chống lại điều đó, bạn nên sử dụng DNSCrypt, mã hóa lưu lượng truy cập từ hệ thống của bạn tới máy chủ DNS. Đây là những cách khác để ngăn chặn các loại DNS và rò rỉ IP:

1. Lộ địa chỉ IP từ trình duyệt web

Đây là một trong những tình huống phổ biến nhất mà WebRTC là thủ phạm trong việc rò rỉ địa chỉ IP của bạn. Vậy WebRTC chính xác là gì? Nó là một API cho phép các ứng dụng web như chat và chia sẻ file P2P chạy trực tiếp trên trình duyệt mà không cần sử dụng bất kỳ phần mở rộng nào. Nhưng điều này là 1 yếu điểm. Các trình duyệt hỗ trợ WebRTC - như Chrome và Firefox - sử dụng máy chủ STUN (viết tắc của Session Traversal Utilities for NAT) để nhận địa chỉ mạng bên ngoài. Một trang web muốn biết địa chỉ IP thật của bạn có thể dễ dàng thiết lập một mã ẩn để thực hiện yêu cầu UDP tới máy chủ STUN này, sau đó sẽ định tuyến các yêu cầu này tới tất cả các hệ thống mạng hiện có.

Trong trường hợp này, cả địa chỉ IP thực và địa chỉ IP VPN sẽ được tiết lộ chỉ bằng vài dòng mã javascript. Tình hình sẽ trở nên tồi tệ hơn, vì những yêu cầu này không giống với các yêu cầu HTTP điển hình, các lệnh từ nhà phát triển không thể phát hiện ra nó và các plugin của trình duyệt cũng không loại bỏ kiểu rò rỉ này (ngay cả khi chúng được quảng cáo như vậy). Cách thích hợp để khắc phục lỗ hổng này là:

- Thiết lập các quy tắc tường lửa thích hợp để không yêu cầu bên ngoài VPN nào được thực hiện.

- Tắt WebRTC trong các trình duyệt được hỗ trợ. Firefox và Chrome có nhiều cách khác nhau để tắt tính năng này. Bạn có thể tham khảo nhiều hướng dẫn có sẵn trực tuyến.

2.Lộ địa chỉ IP từ VPN

Hầu hết các nhà cung cấp VPN tốt đều có máy chủ DNS chuyên dụng riêng của họ. Bạn không nên sử dụng máy chủ DNS do ISP cung cấp bởi vì thông tin của bạn có thể gặp rủi ro. Có thể sử dụng các máy chủ DNS công cộng, chẳng hạn như máy chủ cung cấp bởi Google, nhưng nếu bạn trả tiền cho VPN, nó sẽ đi kèm với một máy chủ DNS chuyên dụng.

Một cách khác để VPN của bạn có thể là thủ phạm rò rỉ là khi nó không hỗ trợ IPv6. Đối với những người không biết, IPv4 là một giao thức sử dụng địa chỉ 32 bit, vì vậy chỉ có thể có 2 ^ 32 thiết bị với một IP công cộng duy nhất trên thế giới. Với sự tăng trưởng chưa từng có của Internet, loại giao thức này gần như đã hết, nên IPv6 đã được giới thiệu. Nó sử dụng 128 bit địa chỉ vì vậy số lượng các địa chỉ IP có sẵn bây giờ là 2 ^ 128 lớn hơn nhiều.

Thật không may, người ta vẫn chưa áp dụng các giao thức mới này nhiều. Một số trang web lớn hỗ trợ cả hai giao thức này. Vấn đề xảy ra khi một VPN không hỗ trợ IPv6 và nó chỉ đơn giản bỏ qua vấn đề này. Điều gì xảy ra, trong trường hợp đối với các trang web chỉ hỗ trợ IPv4, VPN hoạt động tốt và tất cả đều tốt. Tuy nhiên, đối với các trang web có hỗ trợ IPv6, VPN của bạn không thực hiện được yêu cầu và do đó trình duyệt sẽ gửi luồng dữ liệu không được mã hóa và để lộ địa chỉ IP thật của bạn. Các bước để khắc phục các lỗ hổng này:

- Sử dụng VPN cung cấp một máy chủ DNS chuyên dụng bảo vệ rò rỉ DNS.

- Sử dụng một VPN hỗ trợ IPv6 hoặc ít nhất là một có tính năng xử lý điều này (như tắt nó trong hệ điều hành của bạn).

- Vô hiệu hoá IPv6 trong hệ điều hành bằng phương pháp thủ công

3. Lộ DNS do hệ điều hành

Hệ điều hành của bạn cũng có thể là thủ phạm khi nói đến việc rò rỉ IP và DNS. Chúng ta sẽ nói về hệ điều hành được sử dụng phổ biến nhất - Windows. Có người thích hay ghét sản phẩm của Microsoft, thực tế là đa số người dùng lại chọn Windows. Tuy nhiên, có một số lưu ý cần biết khi sử dụng VPN trên Windows.

Thông thường, độ phân giải DNS được thực hiện theo thứ tự cụ thể trên bất kỳ hệ điều hành nào. Ví dụ: có một tệp HOST chỉ định sơ đồ DNS. Hệ điều hành của bạn trước tiên sẽ xử lý dựa vào bản đồ tại chỗ này. Nếu nó không có sẵn, nó sẽ chuyển đến các máy chủ DNS đã được cấu hình và nếu cũng không được, thì yêu cầu sau đó sẽ chuyển sang Netbios. Ngay cả đối với các máy chủ DNS, các máy chủ này cũng được phân loại theo thứ tự ưu tiên. Vì vậy, nếu máy chủ DNS ưu tiên cao nhất chấp nhận xử lý yêu cầu, Windows sẽ không tham khảo được các máy chủ khác. Tuy nhiên, trong trường hợp của Windows 10, nó sẽ gửi yêu cầu tới tất cả các netword adaptor và bất cứ máy chủ DNS nào đáp ứng trước, nó chấp nhận kết quả đó. Điều này có nghĩa là ngay cả khi bạn kết nối với VPN, các yêu cầu xử lý DNS vẫn có thể bị gửi tới các nhà mạng khiến dữ liệu của bạn hoàn toàn dễ bị lộ.

Một điều cần cân nhắc khi sử dụng Windows là địa chỉ IPv6 mà chúng tôi đã thảo luận ở trên. Windows sử dụng đường hầm Teredo để hỗ trợ địa chỉ IPv6 cho các máy chủ vẫn còn sử dụng IPv4 và không có hỗ trợ IPv6 nguyên thủy. Điều này có nghĩa là bạn có thể bị rò rỉ DNS bên ngoài mạng VPN của mình. Cần phải thực hiện các bước sau để ngăn chặn sự rò rỉ này:

- Vô hiệu hóa Teredo tunneling

- Tắt tối ưu hóa trên Windows 10 bằng cách vô hiệu hóa tính năng smart-multi homed name resolution trong trình chỉnh sửa. Lưu ý là Windows 10 home basic không có tính năng chỉnh sửa này.

Cách phát hiện lỗ hổng

Nãy giờ chúng ta đã nói về nguyên nhân rò rỉ DNS và IP, giờ hãy nói về các công cụ hỗ trợ người dùng phát hiện ra những vấn đề này. Có rất nhiều trang web trực tuyến có thể nhanh chóng kiểm tra xem bạn có bị rò rỉ DNS hay IP của bạn hay không. Đối với hầu hết trong số họ, quy trình làm theo là như sau:

- Ngắt kết nối VPN của bạn và truy cập trang web test. Viết ra địa chỉ IP công cộng và địa chỉ máy chủ DNS của bạn.

- Kết nối VPN của bạn và truy cập lại vào trang web test. Nếu VPN hữu hiệu thì nó sẽ không nên để lộ IP hoặc máy chủ DNS thực của bạn. Nếu có, bạn cần phải sửa nó bằng cách sử dụng một hoặc nhiều xử lý mô tả ở trên.

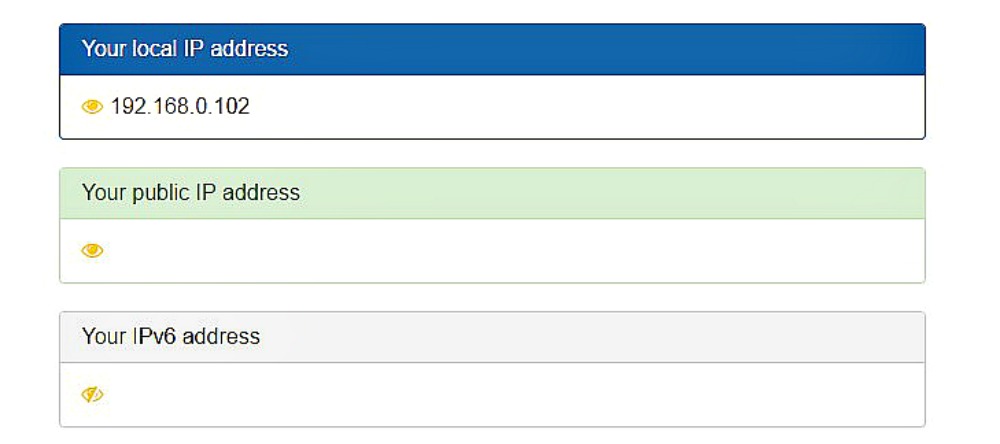

Bạn có thể kiểm tra với công cụ IP Leak Test của chúng tôi.

Dưới đây là ảnh chụp màn hình từ vpnmentor.com kiểm tra rò rỉ WebRTC. Phần địa chỉ IP công cộng đã không hiển thị gì nên trình duyệt của tôi không bị rò rỉ WebRTC.

Bây giờ bạn đã biết cách tự bảo vệ mình khỏi bị rò rỉ IP và DNS, bạn có thể duyệt web một cách ẩn danh và an toàn.

Để ngăn rò rỉ VPN – hãy sử dụng một VPN đã được kiểm nghiệm

Chúng tôi đã thử nghiệm hàng trăm VPN – về bảo mật, tốc độ và tất nhiên là cả rò rỉ. Chúng tôi có thể đảm bảo với bạn rằng những VPN được liệt kê ở đây sẽ không rò rỉ và khiến bạn gặp nguy hiểm (nhưng nếu bạn muốn xem toàn bộ danh sách – hãy nhấp vào đây).

Xin lòng cho lời khuyên để cải thiện bài viết này. Phản hồi của bạn rất quan trọng!